乌云漏洞平台报告,一些黑产交易论坛正售卖传播一份大麦网用户数据库,其中包括账号邮箱,密码hash等信息。经过测试,泄漏的账号均可成功登录,大麦网目前已确认该问题。另有用户反映通过大麦预订的演出票未取票订单信息已成空白,常用大麦的朋友要小心了!

白帽子黑客起初发现有大麦网用户数据库在黑产论坛被公开售卖,于是对泄露的用户数据进行验证,发现相邻账号的用户ID也是连续的,并均可登录。因此,丛技术的角度可以初步证明本次大麦网的数据泄露有很大拖库嫌疑(网站用户注册信息数据库被黑客窃取)。

目前这一漏洞问题已经得到大麦网方面的技术确认,正在等待厂商处理中。对此问题,白帽黑客建议大麦网官方提醒网站用户及时修改密码,并预防多处相同密码造成的撞库风险。

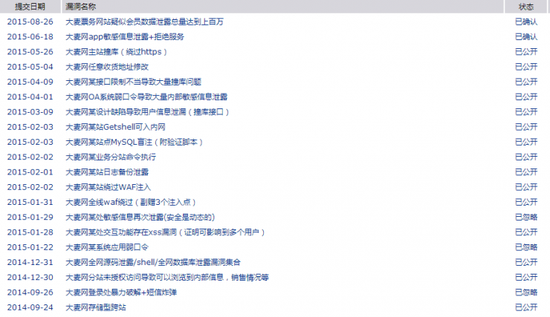

作为号称“华语类排名第一的票务网站”,大麦网已经不止一次发生过类似的安全问题。雷锋网通过查询乌云网站发现,在过去一年多时间来,大麦网因为“不同严重程度”的漏洞问题已经陆续被乌云平台警告提醒了41次。历史查询截图:

其中较为重大的几起网络安全事故为:

2014年3月,大麦网因为配置不当可导致全部用户信息泄漏;

2014年6月,大麦网服务器漏洞未修补可能导致770W用户数据泄露;

还有就是今天这次,涉及600万用户数据信息的泄露。

短短一年半时间内,大麦网先后3次遭遇严重性安全漏洞问题,可见大麦网对于用户安全问题的重视程度之低。针对这一问题,为了保证自身的账号安 全,雷锋网建议大麦网用户尽快修改自己的账号密码,不给黑客可乘之机。除此之外,最主要的还是希望大麦网能够重视网站完全问题,修复网站漏洞,保重用户的 安全。

根据乌云平台数据统计,大麦网安全问题中漏洞类型占比最多的是“SQL注射漏洞”,其次是“设计缺陷/逻辑错误”,占比17%。除此之外,包括“XSS跨站脚本攻击”和“未授权访问/权限绕过”和“用户敏感信息泄露”也是几大常见漏洞问题之一。